关于一个摸鱼游戏的破解过程

尽量废话少说(但这是不可能的

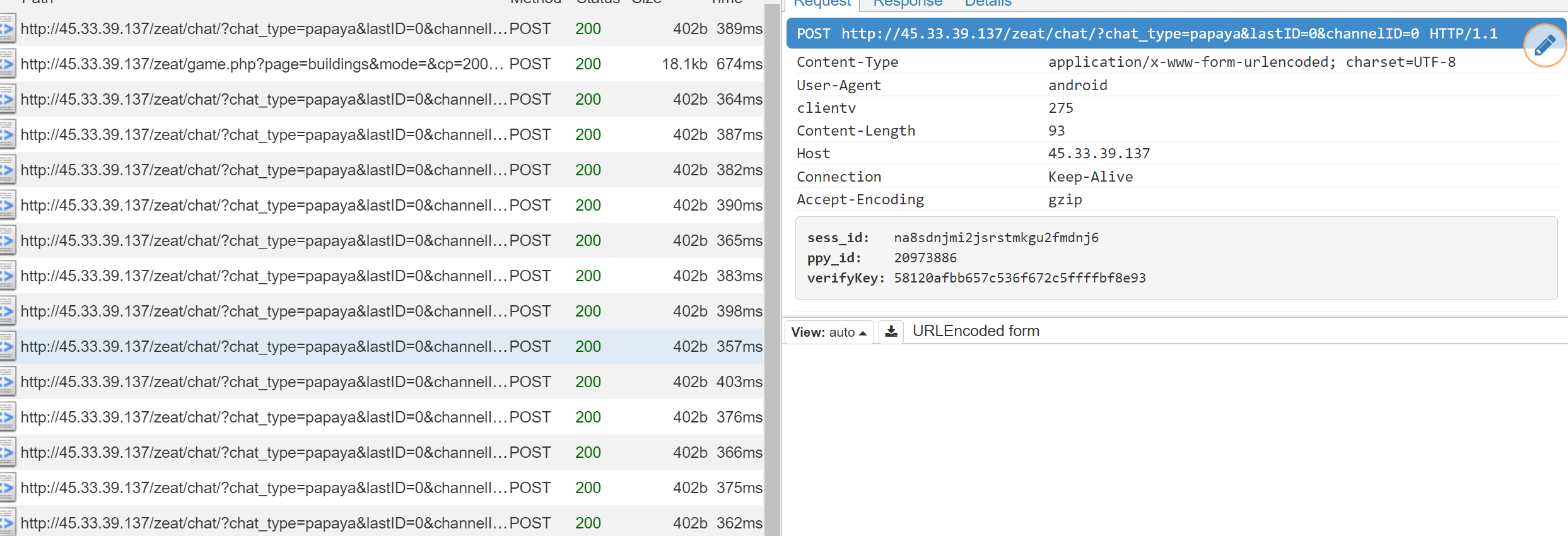

首先 单机改内存 网游抓包 (我的理解)。先抓包

很明显 一般参数有三个 sess_id ppy_id verifyKey

sess_id:很明显了就是session 每次启动会有一个 稍微查了一下 发现登录链接返回一个sess_id

ppy_id:同一个账号不会改变 ez!

verifyKey: 这个东西就让人头大了 32位一看就知道是个md5 不知道原来链接很难猜

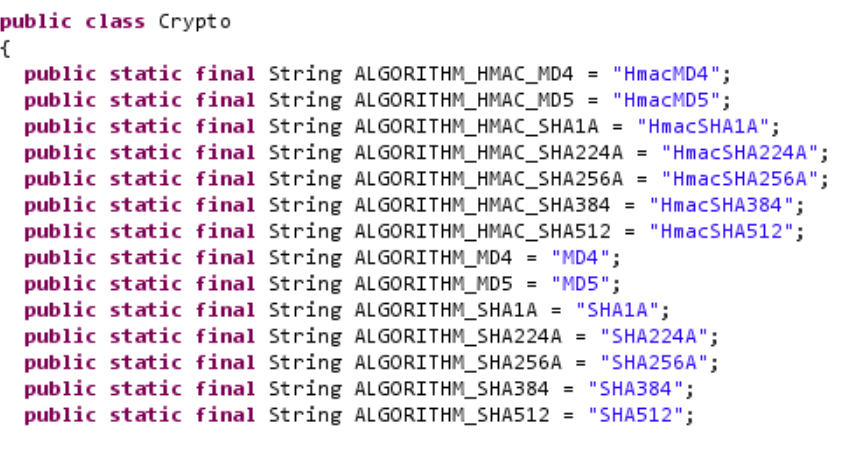

当时其实是想反编译的 反编译完以后 走进死胡同 作者反正脑子也有点问题 除了md5 md4 SHA384 SHA224 都写了

我反正蒙了

而且我是菜逼 不太会java 看到大project更加直接暴毙

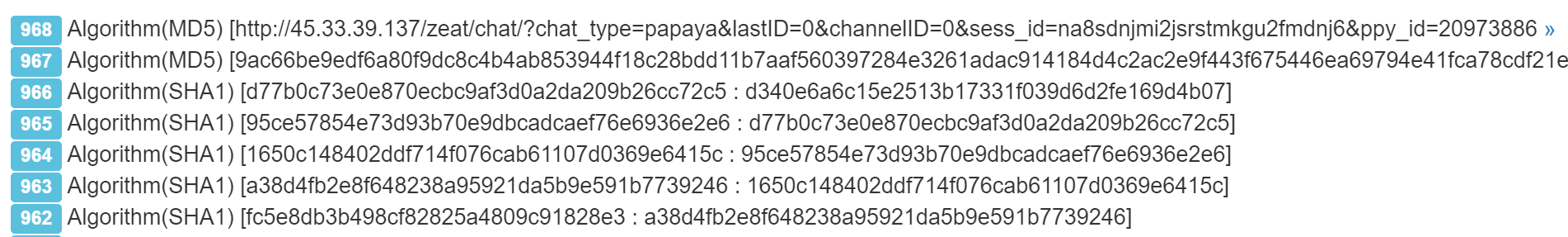

然后无意间发现了inspeckage 简直安卓调试神器,最强大的地方在于可以看想看的东西

比如 自行的加密 哈希加密 数据库的读写 文件系统的动作 http的也可以看连接 但是看不了更多的 所以抓包还是用mitmproxy

哈希部分大概这个样子

加密前 加密后 加密方法都有 那还玩什么 直接抬走

剩下的就只要拼接以下字符串 写好headers就可以了

还有一个小插曲 在于我怎么发生json作为post的data都不能返回正常值,然后我注意到了抓包的content-length

短的出奇 然后仔细一算 好家伙 居然直接发字符串 直接把我整个人整破防了。

另外这个作者也是个人才 把一段不知道从哪里来的字符串进行了8次SHA512 和两次MD5 当我想着这个写起来真的烦人的时候 发现他生成了一个salt…… 我整个人彻底无语,大概也理解为什么前面写那么多没用的东西了

这公司肯定按代码量给钱!